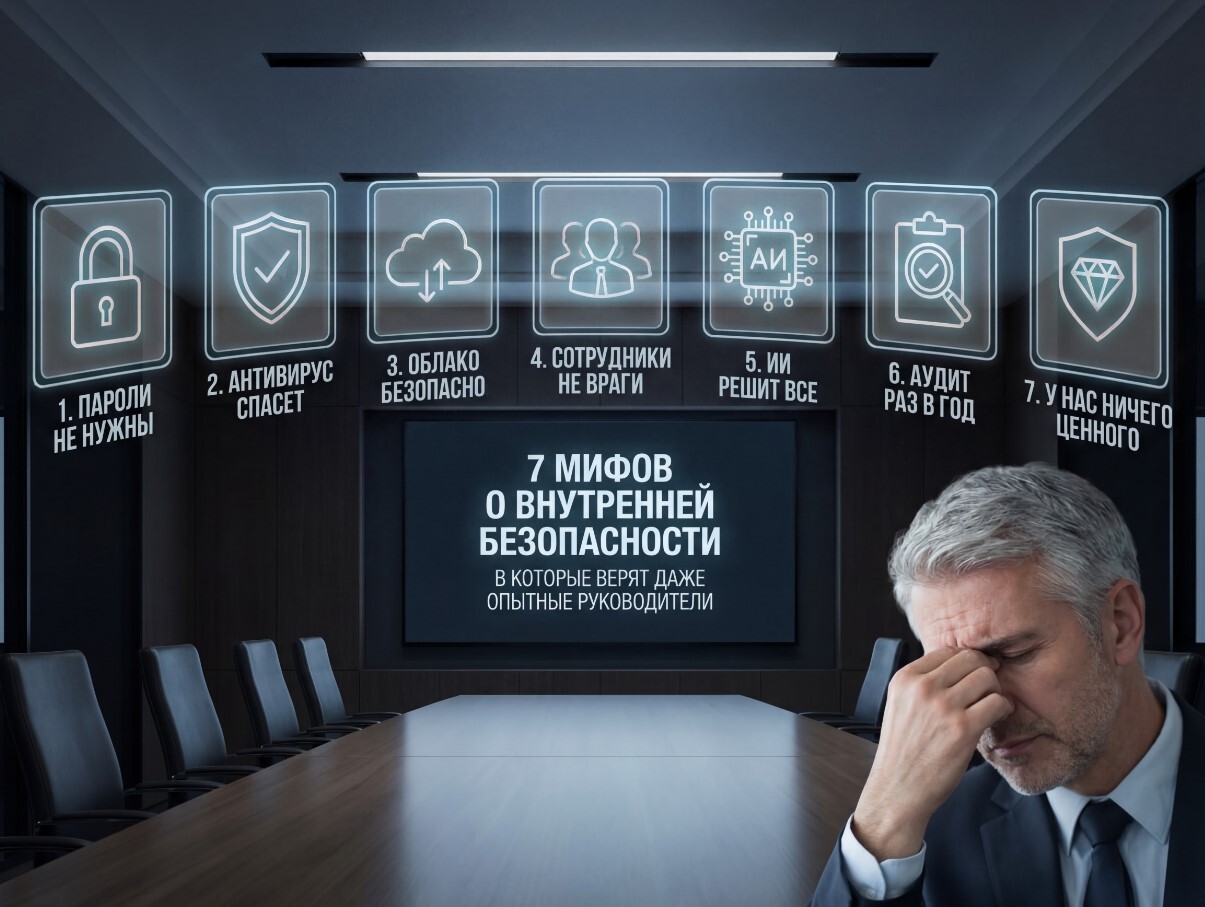

За пять лет проведения внутренних пентестов мы заметили закономерность: большинство компаний уверены в надежности своей защиты, пока не получают отчет с результатами проверки. Политики безопасности написаны, антивирусы установлены, сеть сегментирована. Но между теорией и реальностью часто лежит пропасть. Рассказываем о семи распространенных мифах, которые регулярно встречаем даже у зрелых организаций.

Миф 1: «У нас строгая политика паролей»

Реальность: Политика работает для пользовательских учеток, но не для служебных, локальных администраторов и паролей в конфигурационных файлах. Именно там мы чаще всего находим Admin123, Password2024 и CompanyName.

Миф 2: «Наша сеть сегментирована, критичные системы изолированы»

Реальность: Изоляция часто существует только в документации. На практике между сегментами находятся «тропинки», созданные для временных задач и забытые.

Миф 3: «Антивирус на всех машинах защитит от угроз»

Реальность: Антивирусы ловят известные malware. Перемещение по сети с помощью легитимных инструментов PowerShell, WMI, RDP не вызывает срабатывания.

Миф 4: «Мы бы заметили, если бы кто-то ходил по сети»

Реальность: Заметили бы, если бы логи анализировались в реальном времени, а правила в SIEM были настроены на корреляцию событий, а не на единичные действия.

Миф 5: «Это ответственность IT-отдела»

Реальность: Это ответственность всей организации: руководство формирует приоритеты и бюджет, юристы следят за соответствием требованиям, сотрудники соблюдают правила, а IT — технически реализует защиту.

Миф 6: «Автоматический сканер уязвимостей решает проблему»

Реальность: Сканер ищет известные CVE. Он не видит логических цепочек, не использует легитимные инструменты для эскалации и не проверяет, как скомбинировать несколько слабостей для достижения цели.

Почему автоматические сканеры не заменят пентест? Ниже наглядный пример.

Почему автоматические сканеры не заменят пентест? Ниже наглядный пример.

Правильный подход: Сканер — для регулярного автоматического контроля известных уязвимостей. Пентест — для периодической глубокой оценки реального уровня защищенности и логики безопасности.

Миф 7: «Доступы выдаются строго по необходимости»

Реальность: Права накапливаются, а процессы их регулярного пересмотра (recertification) либо отсутствуют, либо носят формальный характер.

Наш подход к пентестингу в АБП2Б: не просто найти, а помочь исправить

Мы не формальные исполнители. Наша цель — дать вам реальное понимание безопасности и практический план улучшений.

Что отличает наш пентест:

Если вы хотите обсудить проведение внутреннего пентеста в своей компании, узнать детали, получить примеры отчетов — свяжитесь с нами. Мы в АБП2Б работаем с этим регулярно и знаем, как сделать это качественно, безопасно и с реальной пользой для вашего бизнеса.

Подробнее о наших услугах в области пентестинга и других продуктах для кибербезопасности:

Пентесты с АБП2Б

Менеджер паролей ОдинКлюч

SSH/SFTP/RDP/VNC-клиент МС22

Платформа для инвентаризации ИТ-активов ОдинХаб

Что отличает наш пентест:

- Фокус на бизнес-рисках: Мы показываем не просто CVE, а как через него можно добраться до финансовых данных или остановить производство.

- Методология Purple Team: Мы работаем в контакте с вашей Blue Team, помогая улучшить обнаружение и реагирование.

- Проверка не только техники, но и процессов: Кто и как реагирует на инциденты? Как происходит управление доступом?

- Четкие рекомендации с приоритизацией: Что закрыть за неделю, что за месяц, какие изменения запланировать на квартал.

Если вы хотите обсудить проведение внутреннего пентеста в своей компании, узнать детали, получить примеры отчетов — свяжитесь с нами. Мы в АБП2Б работаем с этим регулярно и знаем, как сделать это качественно, безопасно и с реальной пользой для вашего бизнеса.

Подробнее о наших услугах в области пентестинга и других продуктах для кибербезопасности:

Пентесты с АБП2Б

Менеджер паролей ОдинКлюч

SSH/SFTP/RDP/VNC-клиент МС22

Платформа для инвентаризации ИТ-активов ОдинХаб